الجرائم الإلكترونية أو جرائم الإنترنت هو مصطلح يصف كل أنواع الجرائم التي تتم باستخدام وسائل التكنولوجيا والاتصالات. هذه الجرائم لا تستهدف أجهزة الكمبيوتر فقط، بل يمكن أن تستهدف الهواتف الذكية أو الأجهزة اللوحية أو خوادم الشركات أو كاميرات المراقبة أو حتى الأجهزة المنزلية الذكية.

لدى مجرمي الإنترنت مجموعة واسعة من الحيل للحصول على بيانات أو أموال ضحاياهم. وهم يغيرون استراتيجياتهم بانتظام. تعمل شركات الأمن الإلكتروني وشركات التكنلوجيا الكبرى على تحديث قائمة التهديدات المحتملة بهدف حماية عملاءها، لكن رغم وجود العديد من طرق الحماية من الجرائم الإلكترونية، لا توجد طريقة تضمن عدم تعرض الشخص لهذه الهجمات.

أنواع الجرائم الإلكترونية

يتبع مجرمو الإنترنت الكثير من الطرق والوسائل من أجل الإيقاع بضحاياهم، التصيد الاحتيالي هي من أكثر الوسائل المستخدمة، وفيها يقوم المجرمون بإرسال رسالة عن طريق البريد الإلكتروني أو أحد برامج المراسلة الفورية يتظاهرون فيها بتقديم خدمات أو ميزات، ويطلبون من الضحية إدخال معلومات حساباته بما في ذلك كلمه المرور أو تفاصيل الحساب البنكي أو بطاقة الائتمان. وحينها تقوم الضحية بإدخال هذه المعلومات، يتم إرسالها إلى المجرمين الذين يستخدمون تلك المعلومات لسرقة بيانات أو أموال الضحية.

طريقة أخرى تستخدم في الجرائم الإلكترونية هي البرامج الضارة والخبيثة، هذه البرامج تكون مرفقة في ملفات مثل الصور ومقاطع الفيديو والتي يتم إتاحتها للتحميل على شبكة الإنترنت، وبمجرد أن يقوم الضحية بتحميل هذه الملفات وتشغيلها على جهازه، يصبح بإمكان المجرمين التسلل إلى هذا الجهاز والوصول إلى البيانات المخزنة عليه.

يمكن أيضًا أن تتم الجرائم الإلكترونية من خلال شركات وهمية أو مواقع غير حقيقية، على سبيل المثال، يقوم المجرمون بإنشاء موقع إلكتروني لبيع المنتجات ويعرضونها بسعر مخفض، وحين يقوم الضحايا بالشراء وتحويل الأموال، يتبين أن هذا الموقع غير حقيقي وأنهم تعرضوا لعملية احتيال.

من هم المستهدفون بالجرائم الإلكترونية؟

يستهدف مجرمو الإنترنت أي شخص أو مجموعه يمكنهم الوصول إلى بياناتهم، لكنهم يركزون في عملهم على الشركات والمؤسسات التي لديها كميات كبيرة من بيانات المستخدمين الآخرين، مثل شركات الخطوط الجوية والمستشفيات وأنظمة تسجيل الناخبين وإدارات الشرطة والسجون والمصانع الكبيرة.

في السنوات الأخيرة، ازدادت عدد خروقات البيانات الكبيرة التي سمعنا عنها، على سبيل المثال، تعرضت شركة “سولار ويند” الأمريكية لاختراق ساعد المجرمين على الوصول إلى عدد كبير من الشركات التي تتعامل مع سولار ويند، من بينها شركات كبيرة مثل مايكروسوفت ووكالات حكومية أمريكية.

بالإضافة إلى ذلك، تعرضت العديد من الشركات والجامعات والمستشفيات للهجمات الإلكترونية، قام من خلالها المهاجمون بتشفير البيانات التي وصلوا لها وطلبوا من تلك الشركات أن تدفع لهم ملايين الدولارات بعملة البتكوين من أجل فك تشفير البيانات. يعرف هذا النوع من الهجوم باسم “هجوم طلب الفدية”.

يقول سكوت شاك لفورد Scott Shackelford، وهو أستاذ قانون وسياسة الأمن السيبراني في جامعة أنديانا الأمريكية: “نحن نساعد الطلاب وأعضاء الهيئة التدريسية من أجل تعليم الوكالات الحكومية والمؤسسات والشركات الصغيرة والكبيرة والمنظمات غير الربحية على اتخاذ الإجراءات اللازمة لضمان الأمن الإلكتروني وحماية بياناتهم من الاختراق، وذلك من خلال تعليمهم طريقة إدارة الأنظمة الرقمية بشكلٍ جيد.

ويضيف قائلًا: “يجب على كل شخص أن يعرف الأساسيات الضرورية لحماية نفسه من الهجمات الإلكترونية لحماية بيانات الشركات أو المنظمات التي يعمل بها”.

يشرح الأستاذ لفورد في السطور التالية بعض الممارسات التي يجب أن يقوم بها الأفراد والشركات من أجل حماية بياناتهم وضمان عدم التعرض للهجمات الإلكترونية:

حافظ على كل شيء محدثًا

عدد كبير من الخروقات التي حصلت كانت النتيجة لوجودك برنامج أو نظام تشغيل قديم غير محدث يتضمن ثغرة أمنية استغلها المجرمون لتنفيذ اختراقهم، لهذا السبب، تقوم معظم الشركات المطورة للبرمجيات وأنظمة التشغيل بتحديث تلك البرمجيات والأنظمة بشكلٍ دوري لسد الثغرات وإزالة نقاط الضعف.

نصيحتنا الأولى هي أن تحافظ على كل البرامج وأنظمة التشغيل التي تستخدمها محدثة، ومن أجل تسهيل القيام بذلك، ننصحك بتفعيل التحديثات التلقائية حتى يتم تحديث تلك البرامج والأنظمة بمجرد إطلاق تحديث جديد لها.

استخدم برامج مكافحة الفيروسات

يجب عليك استخدام أحد برنامج لمكافحة الفيروسات والبرامج الضارة الموثوقة على كل الأجهزة التي تستخدمها بما في ذلك أجهزة الكمبيوتر والهواتف الذكية والأجهزة اللوحية، هذه البرامج تقوم بفحص النظام والملفات على جهازك بحثًا عن الفيروسات والبرامج الخبيثة.

هناك الكثير من برامج مكافحة الفيروسات المرموقة التي ننصح باستخدامها، معظم هذه البرامج يمكن استخدامها مجانًا.

جرب أحد البرامج التأليه:

- Avira

- Eset

- Norton

- McAfee

- Bitdefender

- Avast

- AVG

- Kaspersky

استخدم كلمات مرور قوية وفريدة من نوعها

يجب عليك تجنب استخدام كلمات المرور السهلة التي يمكن تخمينها، وللأسف، تحدث كثير من عمليات الاختراق عن طريق تخمين كلمات المرور.

يجب عليك أن تختار كلمة مرور طويلة تتكون من 12 خانة على الأقل، وأن تتضمن هذه الكلمة مزيجًا من الأحرف الكبيرة والصغيرة والأرقام والرموز.

بالإضافة إلى ذلك، يجب عليك استخدام كلمة مرور مختلفة في كل حساب تستخدمه، على سبيل المثال، لا يجب أن تستخدم كلمة مرور بريدك الإلكتروني لتأمين حسابك على فيسبوك، فهذا الأمر يمكن أن يشكل خطرًا عليك، يحدث ذلك إذا تعرضت إحدى الشركات لخرق إلكتروني وتم تسريب كلمات المرور منها، في هذه الحالة، سيكون المجرمون قادرين على الدخول على الحسابات الأخرى التي تستخدم فيها نفس كلمة المرور.

لا تنسى أيضًا تغيير كلمات المرور الافتراضية التي تأتي مع بعض الأجهزة مثل أجهزة الراوتر أو كاميرات المراقبة.

سيكون من الصعب تذكر كلمات المرور الطويلة والمعقدة، لذلك، أنصحك باستخدام مدير لكلمات مرور، والذي سيتولى مهمة حفظ كلمات المرور وتذكرها بدلًا منك.

فيما يلي قائمة بمجموعة من برامج إدارة كلمات المرور الموثوقة:

- 1Password

- NordPass

- Avira Password Manager

- Bitwarden

استخدم المصادقة الثنائية

هناك طريقة يمكن من خلالها حماية حساباتك من الاختراق والدخول غير المصرح به حتى لو كان المخترقون يعرفون كلمة المرور، هذه الطريقة هي “المصادقة الثنائية” أو “المصادقة متعددة العوامل”.

معظم مواقع الويب تدعم هذه الميزة، ويمكن تلخيص آلية عملها كما يلي:

- يقوم المستخدم بتسجيل الدخول إلى حسابه باستخدام اسم المستخدم وكلمة المرور.

- يطلب الموقع من المستخدم رمزًا يتم الحصول عليه من تطبيق أو رسالة نصية تصل إلى الهاتف المحمول.

- بدون هذا الرمز، لا يمكن تسجيل الدخول للحساب، لذلك، تشكل المصادقة الثنائية طبقة حماية إضافية تضمن عدم السماح لأحد بالدخول إلى حسابك حتى لو كان يعرف كلمة المرور.

يجد البعض أن تمكين المصادقة الثنائية هو أمر معقد، لكنه ضروري بشكلٍ خاص لحماية الحسابات المهمة مثل الحسابات المصرفية أو بطاقات الائتمان.

قم بتشفير بياناتك الهامة وعمل نسخة احتياطية منها

إذا كنت تملك بيانات مهمه للغاية مثل بيانات العمل، فإن وصول المجرمين إلى هذه البيانات سيكون مشكلة كبيرة بالنسبة لك، لضمان عدم حصول ذلك، قم بتشفير هذه البيانات الهامة بحيث يصبح من المستحيل معرفة ما فيها بدون كلمات المرور، ثم قم بنسخ هذه الملفات المشفرة وحفظها في مكان أخر للعودة إليها إذا حصلت أي مشكلة لديك وفقدت البيانات، من الجيد تخزين البيانات المشفرة على وسائل التخزين السحابي لكي تتمكن من الوصول إليها من أي مكان وفي أي وقت.

أحذر من شبكات الواي فاي العامة

تتوفر شبكات الواي فاي العامة في كل مكان تقريبًا، في المطاعم ووسائل النقل والفنادق وغيرها، هذه الشبكات تمكن العملاء من استخدام شبكة الإنترنت لكنها قد تكون خطيرة، حيث يمكن الاطلاع على البيانات التي يتم إرسالها واستقبالها من الأجهزة المتصلة بتلك الشبكات.

إذا كنت تستخدم إحدى شبكات الواي فاي العامة، فعليك استخدام وسيلة لتشفير بياناتك التي يتم إرسالها واستقبالها بحيث لا يمكن الاطلاع عليها، للقيام بذلك، جرب استخدام متصفح تور Tor المجاني، تم تطوير هذا المتصفح لتشفير حركة المرور على شبكة الإنترنت وضمان اتصالات آمنة للقوات البحرية الأمريكية.

يمكنك أيضًا استخدام شبكة افتراضية خاصة VPN، تساعد هذه الشبكات على تشفير كل البيانات التي يتم إرسالها واستقبالها من جهازك.

هناك مجموعة واسعة من شبكات الـ VPN المجانية والمدفوعة، لكن بعض هذه الشبكات قد تكون غير آمنة أو تديرها شركات غير موثوقة، لهذا السبب، إليك قائمه بشبكات الـ VPN الموثوقة:

- Hotspot Shield (تقدم خطة مجانية)

- ProtonVPN (تقدم خطة مجانية)

- Avira Phantom VPN (تقدم خطة مجانية محدودة 500 ميغابايت في الشهر)

- NordVPN (مدفوعة)

- ExpressVPN (مدفوعة)

- CyberGhost VPN (مدفوعة)

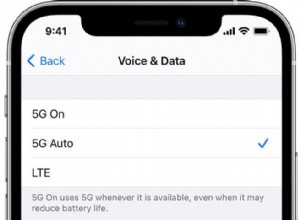

يجب إبقاء إعدادات الحماية مفعلة

تأتي أنظمة التشغيل بإعدادات حماية يمكن إيقافها وتفعيلها، يجب عليك ترك هذه الإعدادات مفعله لحماية نفسك، على سبيل المثال، اترك برنامج Microsoft Security مفعلًا على أنظمة ويندوز، وبرنامج Google Play Protect على هواتف أندرويد.

متصفحات الإنترنت أيضًا تأتي بإعدادات تشمل منع تحميل الملفات الضارة والخبيثة وتجنب مواقع التصيد الاحتيالي وتحديد كلمات الموجود الضعيفة أو التي تم اختراقها، اترك هذه الإعدادات مفعلة ولا تقن بإيقافها.

كن على اطلاع بآخر مستجدات الأمن الإلكتروني

عندما يتم اكتشاف ثغرات أمنية في أحد الأنظمة أو البرامج، يتم نشر ذلك في وسائل الإعلام وإبلاغ المستخدمين بضرورة تحديث تلك البرامج والأنظمة، تابع دائمًا أخبار الأمن الإلكتروني للتعرف على الثغرات الأمنية والخروقات التي قد تحصل والتي يمكن أن تؤثر على بياناتك.

تذكر دائمُا أن الأساليب التي يستخدمها مجرمو الإنترنت لاستهداف ضحاياهم تتطور باستمرار، هذا يعني أن طرق الحماية من الجرائم الإلكترونية يجب أن يتم تطويرها وتحديثها باستمرار أيضًا، وذلك من خلال تثقيف نفسك بكل المعلومات الجديدة حول الأمن الإلكتروني.

نصائح أخرى

فيما يلي بعض النصائح التي يمكن أن تساعد في تجنب عمليات الاختراق والجرائم الإلكترونية:

- قم بتثبيت البرامج والتطبيقات فقط من مصادر موثوقة، على سبيل المثال، لا تقم بتحميل أي برنامج على أجهزة الكمبيوتر إلا من موقع الشركة المطورة له، بالنسبة للتطبيقات على الهواتف المحمولة، قم فقط بتحميلها من المتاجر الرسمية، وهي متجر جوجل بلاي لهواتف أندرويد أو متجر آب ستور لهواتف إيفون.

- لا تضغط على الروابط التي يتم إرسالها إليك بالبريد الإلكتروني أو برامج المراسلة من مصادر غير معروفة، ولا تقم بتحميل أي مرفقات تأتي مع هذه الرسائل.

- عند تصفح مواقع الإنترنت، تأكد من أن عنوان الموقع يبدأ بـ https وليس http.

- إذا كنت تستخدم خدمات الدفع الإلكتروني أو بطاقات الائتمان، ننصحك بتفقد حساباتك وبياناتك بشكلٍ منتظم، يمكنك أيضًا تفعيل الإشعارات بحيث تحصل على إشعار على هاتفك عند القيام بأي عملية تحويل أو سحب من رصيدك المصرفي أو رصيد بطاقتك الائتمانية.

- تجنب العروض المغرية على شبكة الإنترنت أو مواقع التواصل الاجتماعي مثل المنتجات التي تباع بسعر رخيص جدًا أو الجوائز أو الدعوات للاستثمار بالمال.

- إذا وجدت أي شيء من مريب على الإنترنت، مثل محتوى التصيد الاحتيالي أو الإرهاب أو الاعتداء الجنسي على الأطفال، فقم على الفور بالإبلاغ عن هذا المحتوى.

كلمة أخيرة

لا يمكن حماية أي شخص أو شركة أو جهاز إلكتروني من الاختراق والهجمات الإلكترونية بنسبة 100%، هذا يستدعي صرف المزيد من الوقت والمال والتدريب لحماية بياناتنا من وصول المجرمين لها، لكن إذا تم الأخذ بالنصائح المذكورة أعلاه، يتم تقليل احتمال أن تكون ضحية لجريمة إلكترونية بنسبة كبيرة جدًا.

المصادر

- تقديم المشورة ضد الجرائم الإلكترونية

- طرق لحماية نفسك من الجرائم الإلكترونية